Уведомления

Авторизуйтесь или зарегистрируйтесь, чтобы оценивать материалы, создавать записи и писать комментарии.

Авторизуясь, вы соглашаетесь с правилами пользования сайтом и даете согласие на обработку персональных данных.

Израильские исследователи придумали, как превратить планки ОЗУ в Wi-Fi-передатчики

В очередной раз скомпрометирован один из основных принципов строгой секретности — полное отключение компьютера с ценными данными от любых сетей. Инженеры из Израиля нашли способ передавать данные с одного устройства на другое при помощи электромагнитного излучения от обычных модулей оперативной памяти.

Впечатляющий трюк под названием AIR-FI продемонстрировал Мордехай Гури (Mordechai Guri) из Университета имени Бен-Гуриона в Негеве (BGU, Ben-Gurion University of the Negev). Как у него с коллегами получилось реализовать подобную технологию передачи данных, Гури описал в подробной статье, опубликованной на портале arXiv.

Принцип атаки лежит на поверхности: основной радиодиапазон стандарта Wi-Fi — 2,4 гигагерца — совпадает с наиболее распространенной частотой работы оперативной памяти (ОЗУ) стандартов DDR3 и DDR4. Значит, приемник Wi-Fi способен уловить электромагнитные волны, испускаемые модулями ОЗУ во время работы. А излучают их любые электронные устройства под напряжением. Оставалось только разработать протоколы передачи данных, а также программное обеспечение (ПО) как для передачи, так и для улавливания сигналов.

Несущий информацию сигнал формируется строго синхронизированными по времени обращениями к памяти. Для передачи достаточно выполнить сравнительно простой код на зараженном компьютере: его можно встроить практически в любое прикладное ПО и сделать необнаружимым для большинства систем защиты.

Самое главное — подобный алгоритм не мешает нормальной работе компьютера, не требует прав администратора и может быть реализован в любой операционной системе. Следовательно, даже использование виртуальной машины (VM) для непроверенного на безопасность кода не спасет от утечки.

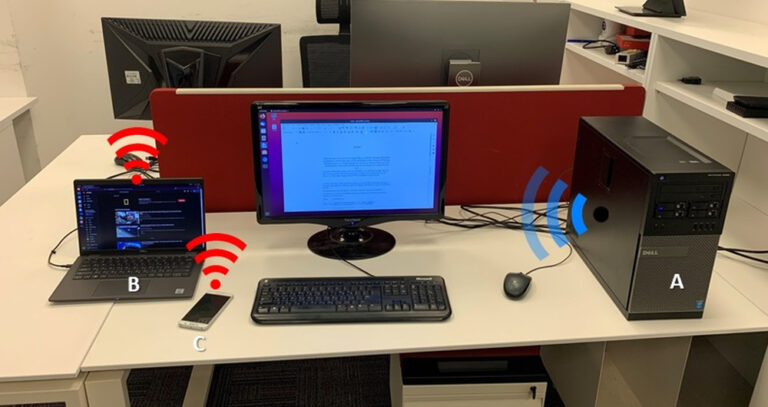

Схема работы принимающего оборудования несколько сложнее. Такой сигнал нельзя увидеть, как обычную Wi-Fi-сеть, в списке подключений. Он относительно широкополосный и довольно слабый. Но его реально засечь, анализируя интерференцию наведенного оперативной памятью излучения с существующими сетями либо выделяя на фоне радиошума. Для этого требуется доступ к радиомодулю смартфона или ноутбука на низком уровне — что не проблема, ведь у злоумышленника будет время подготовить приемник. В своих экспериментах, один из которых показан на видео, Гури смог добиться скорости передачи данных на уровне 100 бит в секунду и эффективной дальности порядка нескольких метров.

Внимательный читатель заметит, что далеко не все модули оперативной памяти работают на частоте 2400 мегагерц, и будет прав. Вариант с иными параметрами ОЗУ Мордехай тоже проверил. Согласно его анализу, такая атака будет сложнее, но незначительно. Злоумышленнику придется добавить в код модули, отвечающие за изменение частоты памяти.

Причем необязательно именно на 2,4 гигагерца — нужны целые кратные этого значения. Ведь если вдаваться в детали, то реальная частота работы памяти, промаркированной как работающая на 2400 мегагерц, составляет не более 1200 мегагерц (для шины данных, сами модули — 300 мегагерц).

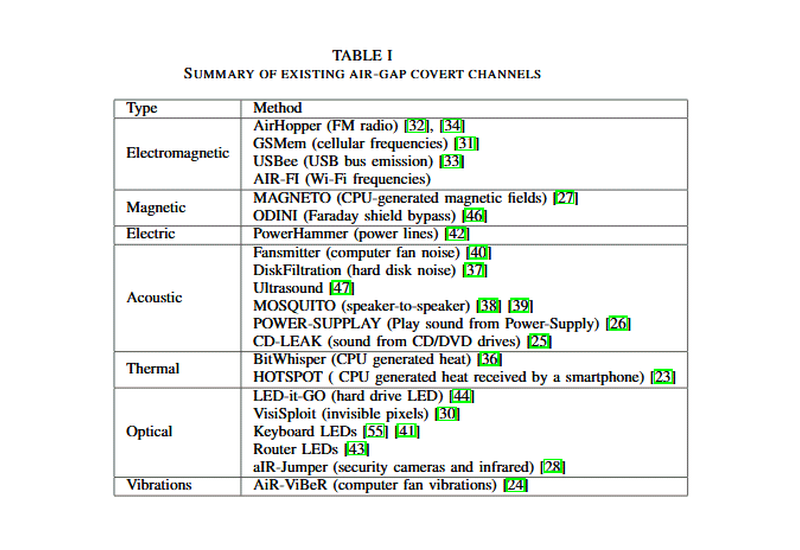

Мордехай приводит несколько примеров вредоносного ПО, которое способно изменять параметры оперативной памяти через интерфейс UEFI. Причем некоторые из этих вирусов даже не требуют прав администратора. В любом случае работа инженера заключалась не в поиске способов заражения — их и без этого можно придумать достаточно. Гури уже несколько лет изучает способы передачи данных с изолированных компьютеров в рамках своего проекта Air-Gap. Утечка по радиодиапазону Wi-Fi — лишь одна из немногих его разработок.

В общей сложности Гури проверил более двух десятков подобных технологий. Среди них такие на первый взгляд безумные изобретения, как:

- соединение компьютера и смартфона по частотам GSM за счет видеокарты;

- слив данных при помощи манипуляций с издаваемыми системным блоком звуками — используя блок питания, кулеры или жесткий диск;

- и даже передача информации при помощи теплового излучения от компьютера.

Возможно, достигнутые скорости и примененные способы передачи данных кому-то покажутся смехотворными, надуманными или фантастическими. Однако все они — суровая реальность будней специалистов по организации изолированных компьютерных систем. Такие организации, как Исследовательский центр по кибербезопасности BGU, изучают всевозможные способы утечки информации с секретных объектов. И все чаще обнаруживают методы, позволяющие обойти даже наиболее продвинутые системы защиты.

Например, ранее Гури продемонстрировал возможность нарушить, казалось бы, законы физики. В его эксперименте ODINI утечку данных с изолированного компьютера не заблокировала даже клетка Фарадея, предназначенная для отсечения всех радиосигналов.

Четыре человека, летящие к Луне, столкнулись с целым рядом мелких неприятностей — от низкой температуры в начале работы до поломки мочевыводящей системы туалета на вторые сутки и необходимости взамен пользоваться пакетами. К счастью, пока самые крупные сложности удалось компенсировать. Но все они вместе могут сдвинуть ситуацию к решению, о котором Naked Science уже говорил в нашем видеоподкасте о миссии: не исключено, что при высадке астронавтов на Луне их корабль состыкуют со Starship не на окололунной, а уже на околоземной орбите.

Этот важный для исследователей инструмент разрушается за единичные фемтосекунды как будто без причины. В новом исследовании физики нашли два виновных в этом эффекта.

У северного побережья второго по величине острова Фиджи нашли участок суши площадью 3000 квадратных метров, на 70-90% состоящий из раковин съедобных моллюсков. Радиоуглеродная датировка показала, что отложениям около 1200 лет — скорее всего, остров сформировался из отходов древних поселенцев, веками перерабатывавших моллюсков на этом месте.

Четыре человека, летящие к Луне, столкнулись с целым рядом мелких неприятностей — от низкой температуры в начале работы до поломки мочевыводящей системы туалета на вторые сутки и необходимости взамен пользоваться пакетами. К счастью, пока самые крупные сложности удалось компенсировать. Но все они вместе могут сдвинуть ситуацию к решению, о котором Naked Science уже говорил в нашем видеоподкасте о миссии: не исключено, что при высадке астронавтов на Луне их корабль состыкуют со Starship не на окололунной, а уже на околоземной орбите.

Японские экологи непрерывно измеряли напряжение внутри 37 диких грибов и зафиксировали между ними направленный обмен электрическими сигналами. Локальный полив земли рядом с одним плодовым телом вызвал мгновенный всплеск передачи информации по всей подземной сети. Этот коммуникационный процесс объединил в единую структуру даже генетически чужеродные организмы.

Единственной планетой Солнечной системы, подходящей для терраформирования, остается Марс. Однако способы разогреть его с помощью суперпарниковых газов требовали веков времени. Согласно расчетам из новой работы, микрочастицы особой формы могут сделать то же самое куда быстрее и дешевле.

В парках некоторых стран все чаще можно заметить странную картину: синицы и воробьи вместо пуха и веточек приносят в клювах сигаретные окурки. Орнитологи из Польши решили выяснить, зачем птицы выстилают гнезда мусором, пропитанным никотином. Оказалось, пернатые нашли способ использовать вредную человеческую привычку для защиты своего потомства. Но, как это часто бывает в природе, у медали есть обратная сторона.

Марсоход «Персеверанс» обнаружил в камнях на кромке кратера Езеро спектральные признаки минерала корунда, из которого на Земле образуются рубины и сапфиры. Такие спектры на Красной планете зарегистрировали впервые. Теперь ученые пытаются понять, при каких процессах он мог там сформироваться, ведь условия на Марсе заметно отличаются от тех, в которых корунд обычно образуется на Земле.

За 10 лет лежания в почве сигаретные фильтры не растворились, а лишь замаскировались под грязь. Их пластиковые волокна распались на микрочастицы, намертво склеились с минералами и превратились во вторичный микропластик. Более того, на пятом году гниения мусор начал отравлять землю с новой силой.

Вы попытались написать запрещенную фразу или вас забанили за частые нарушения.

Понятно

Из-за нарушений правил сайта на ваш аккаунт были наложены ограничения. Если это ошибка, напишите нам.

Понятно

Наши фильтры обнаружили в ваших действиях признаки накрутки. Отдохните немного и вернитесь к нам позже.

Понятно

Мы скоро изучим заявку и свяжемся с Вами по указанной почте в случае положительного исхода. Спасибо за интерес к проекту.

Понятно

Последние комментарии