Предложен способ взломать телефон с помощью звука

Группа исследователей из Ланкастерского университета показала, как использовать микрофон и динамик смартфона на Andriod для того, чтобы украсть графический ключ.

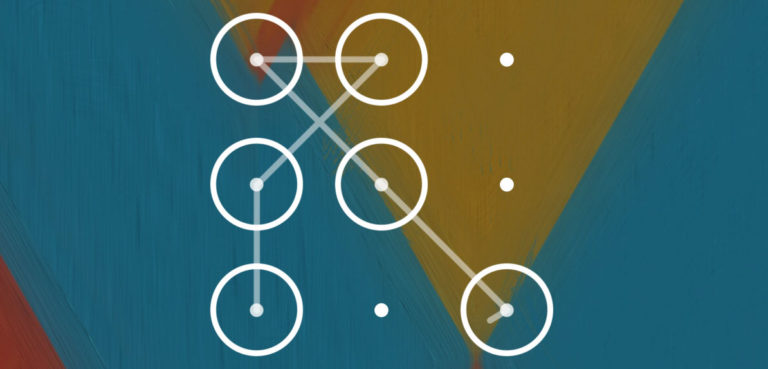

Смартфоны на Android предлагают владельцам три системы идентификации пользователя на выбор: по отпечатку пальца (или пальцев), по численному паролю и по рисунку. Существует около 400 тысяч способов соединить часть или все девять точек на экране смартфона, но ранее проведенное исследование показало, что 20% людей пользуется только двенадцатью самых распространенных вариантов. Исследователи из Ланкастера использовали эти методы соединить точки, чтобы узнать пароль от гаджета, не приближаясь к его владельцу. Описание атаки опубликовано на ArXiv.

Чтобы атака осуществилась, пользователь должен установить приложение с программой SonarSnoop, написанной учеными; сразу после установки она получает права на управление динамиком и микрофоном и включает оба устройства. Затем она заставляет динамик генерировать звук на частоте, недоступной человеческому слуху, и анализирует данные динамика, собирающего отраженный от окружающих предметов звук.

Создатели программы добились того, что алгоритм распознает даже небольшие паузы, возникающие, когда положение динамика относительно предметов вокруг пользователя меняется. Анализу поддаются даже очень небольшие изменения, возникающие, когда человек касается пальцем экрана; по характеру этих колебаний можно установить положение пальца на экране и направление его движения. «Слушая» смартфон в те несколько секунд, когда его хозяин чертит на экране рисунок-пароль, ученые смогли установить графический ключ для разблокировки. Для демонстрации использовался смартфон Samsung Galaxy S4. В среднем алгоритм позволи сузить круг поиска и попробовать 3,6 из 12 ключей, прежде чем взломать смартфон. «Система неидеальна, но она позволяет отбросить 70% вариантов и заняться перебором оставшихся 30%», — поясняют авторы работы. Создатели SonarSnoop полагают, что смартфоны на iOS тоже можно взломать, управляя динамиком и микрофоном, но тесты они проводили только с устройством на Android.

Атаки, подобные осуществленной с помощью SonarSnoop, называют атаками по сторонним каналам: они не эксплуатируют уязвимости программного обеспечения, а используют слабые места физической реализации вычислительной машины — в этом случае смартфона. Разного рода «подслушивание» за устройствами называется акустическим криптоанализом; с его помощью в разное время доказывали возможность прочитать текст, который печатается на струйном или лазерном принтере или набирается на клавиатуре; акустический криптоанализ также позволяет получать информацию о работе компьютера по звуку его вентилятора и даже ультразвуку конденсаторов и катушек индуктивности на материнской плате. SonarSnoop — первый пример такой атаки на мобильное устройство. Ранее исследователи из Ланкастера показали, как украсть графический ключ от смартфона на Android, снимая владельца устройства на видеокамеру.

В атаках по стороннему каналу используется не только звук; в разные годы предлагались способы получения ключей шифрования и паролей с помощью высокоточного анализа энергопотребления и температуры компьютера, а также способы восстановить изображение на мониторе с помощью датчика интенсивности света и другие подходы.

Клеточный механизм, способный запускать образование патологических клубков тау-белка — структур, связанных с потерей памяти и гибелью нейронов, — может лежать в основе развития болезни Альцгеймера. К такому выводу ученые пришли, воспроизведя их формирование в мозге мышей.

Исследование крупнейшего в Европе массового захоронения медного века Камино-дель-Молино указало на то, что дети и подростки, жившие в Испании почти пять тысяч лет назад, страдали и умирали от хронических респираторных инфекций, в числе которых, вероятно был туберкулез.

Ученые РТУ МИРЭА и Сибирского федерального университета создали программный комплекс, который анализирует учебные планы вузов быстрее секунды и находит в них слабые места. Большинство учебных планов содержат скрытые противоречия, дублирования и неочевидные перекосы в подготовке специалистов. Это важно, потому что от качества учебного плана напрямую зависит, какие реальные навыки получат студенты и насколько они будут востребованы работодателями.

Вначале Reuters опубликовал статью о взаимоотношениях SpaceX и Пентагона, которую миллиардер --- традиционно для его отношений с этим изданием — назвал фейком. Опровергая ее тезисы, он обнародовал информацию, не представленную ранее публично.

Исследователи опросили более 60 тысяч испытуемых из разных стран и выяснили: чем больше человек зациклен на себе, тем холоднее он к своему партнеру. Правда, снижение накала страстей не всегда плохо, у этого есть и положительные стороны.

Провинция Цзянсу была процветающим центром медицинской практики в Китае во времена династии Мин (1368-1644 годы нашей эры). Микроскопический анализ крошечных частиц на поверхности хирургических ножниц и пинцета из гробницы китайского врача помог выявить следы вещества, получаемого из ядовитого растения, которое, по мнению исследователей, применялось как местная анестезия во время операций.

В высокогорных районах Гималаев появился новый хищник. Он не боится людей, возглавляет стаи собак и все чаще заходит в деревни. Местные жители называют его «кхипшанг». Речь идет о гибриде гималайского волка и бродячей собаки. Ученые опасаются, что этот зверь изменит хрупкий баланс местной дикой природы и в скором времени станет весьма опасным для человека.

В доколумбовых Андах принадлежность к правящему роду определяла доступ к земле, торговле и статусу, поэтому удержать все внутри семьи было вопросом выживания. Ученые выяснили, что элиты долины Чинча решали эту задачу самым прямым способом — заключая браки между родственниками на протяжении как минимум двух поколений.

При совпадении нескольких условий наши глаза способны улавливать излучение в ближнем инфракрасном спектре. Тогда сетчатка начинает работать как нелинейный фотодетектор.

Вы попытались написать запрещенную фразу или вас забанили за частые нарушения.

Понятно

Что-то в вашем комментарии показалось подозрительным, поэтому перед публикацией он пройдет модерацию.

Понятно

Из-за нарушений правил сайта на ваш аккаунт были наложены ограничения. Если это ошибка, напишите нам.

Понятно

Наши фильтры обнаружили в ваших действиях признаки накрутки. Отдохните немного и вернитесь к нам позже.

Понятно

Мы скоро изучим заявку и свяжемся с Вами по указанной почте в случае положительного исхода. Спасибо за интерес к проекту.

Понятно

Последние комментарии