Исследователи посчитали, как часто и насколько много данных смартфоны с iOS и Android отправляют Apple и Google

Кибербезопасность мобильных устройств — тема «горячая», ей уделяется все больше внимания. Но в этой сфере все еще много пробелов, не закрытых полноценными научными исследованиями. В том числе в области вполне очевидной: факт отправки персонализированной информации о пользователе смартфона разработчику операционной системы — ни для кого не секрет. Но в каких объемах это происходит, с какой частотой и что именно Google с Apple регулярно запрашивают от устройств о рядовых клиентах?

Профессор информатики Тринити-колледжа в Дублине, доктор наук Дуглас Лейт (Douglas J. Leith) опубликовал (PDF) результаты своего исследования по этому вопросу. Работа не прошла рецензирование и пока не уточняется, собирается ли он отправлять ее в научные журналы. Но статья интересная и в ней соблюдены все требования к подобным материалам.

Лейт использовал два смартфона, на которых получил максимальный уровень доступа к ресурсам системы — Google Pixel 2 с Android 10 и Magisk (root-доступ), а также iPhone 8 с iOS 13.6.1 и Checkra1n (джейлбрейк). Права суперпользователя необходимы, чтобы иметь возможность перехватывать сетевой трафик, путем использования заранее подготовленного сертификата шифрования. В качестве точки доступа к сети интернет использовался ноутбук Apple Macbook, на котором пакеты данных со смартфонов расшифровывались и анализировались.

Условия экспериментов Лейт предусмотрел максимально легко воспроизводимыми. Устройства сбрасывались до заводских настроек, а затем настраивались без входа в учетную запись Apple или Google. В таком виде оба смартфона пролежали на зарядке несколько дней, никаких действий с ними не производилось. Затем Дуглас сымитировал самую небрежную настройку — просто принятие всех предложений системы после сброса к заводским настройкам. Было и несколько иных тестов, в том числе простой просмотр всех системных настроек без их изменения (вдруг ОС отслеживает и такие действия), а также реакция на замену SIM-карты. Выяснились следующие интересные подробности:

- в среднем, оба смартфона отправляли данные на сервера разработчика операционной системы раз в четыре с половиной минуты;

- за 12 часов Android пересылает мегабайт данных, а iOS около 50 килобайт;

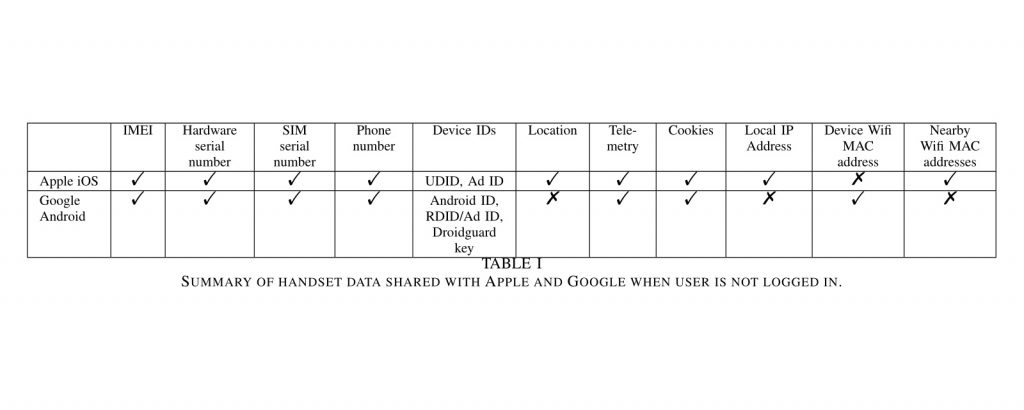

- информация, которую смартфоны отправляют в Apple и Google включает в себя серийный номер устройства, IMEI (идентификатор GSM-оборудования), серийный номер SIM-карты, номер телефона, набор специфических идентификаторов смартфона (2-3 разных);

- iOS даже без входа в учетную запись Apple отслеживает геолокацию, локальный IP-адрес смартфона и аппаратные сетевые адреса (MAC) всех устройств с Wi-Fi в зоне приема встроенного адаптера;

- Android без входа в учетную запись Google отправляет «корпорации добра» MAC встроенного в смартфон Wi-Fi-модуля;

- обе операционных системы также собирают и отправляют разработчикам широкий набор телеметрии (сведения о производительности устройства и его использовании) вкупе с cookie-файлами (идентификаторы web-сервисов).

Естественно, как только пользователь входит в свою учетную запись Google или Apple, эта информация добавляется к отправляемой на сервера компаний-разработчиков ОС. А без этого действия невозможно работать с облачными сервисами и магазинами приложений. И если на Android еще сохраняется иллюзия свободы действий — можно устанавливать программы из других источников, например, — то в случае с iOS выбора нет. Исходя из этого Лейт напоминает о больших возможностях по слежке за пользователями и злоупотреблению их персональными данными. Причем Apple может отслеживать еще и то, рядом с кем обладатель iPhone находится благодаря опросу окружающих Wi-Fi устройств.

Исследователи опросили более 60 тысяч испытуемых из разных стран и выяснили: чем больше человек зациклен на себе, тем холоднее он к своему партнеру. Правда, снижение накала страстей не всегда плохо, у этого есть и положительные стороны.

Во время раскопок в римском лагере в Йорке (Англия) нашли стеклянную колбу, поразительно напоминающую древнеегипетские флаконы для кохля — традиционную черную подводку для глаз. Не исключено, что это средство макияжа пользовалось популярностью и у римских солдат.

В популярной литературе сверхмассивные черные дыры чаще всего представляют как разрушители звезд и планет. Авторы новой работы попробовали рассчитать, что на самом деле происходит в окрестностях таких объектов и пришли к противоположному выводу.

Вначале Reuters опубликовал статью о взаимоотношениях SpaceX и Пентагона, которую миллиардер --- традиционно для его отношений с этим изданием — назвал фейком. Опровергая ее тезисы, он обнародовал информацию, не представленную ранее публично.

Исследователи опросили более 60 тысяч испытуемых из разных стран и выяснили: чем больше человек зациклен на себе, тем холоднее он к своему партнеру. Правда, снижение накала страстей не всегда плохо, у этого есть и положительные стороны.

Провинция Цзянсу была процветающим центром медицинской практики в Китае во времена династии Мин (1368-1644 годы нашей эры). Микроскопический анализ крошечных частиц на поверхности хирургических ножниц и пинцета из гробницы китайского врача помог выявить следы вещества, получаемого из ядовитого растения, которое, по мнению исследователей, применялось как местная анестезия во время операций.

В доколумбовых Андах принадлежность к правящему роду определяла доступ к земле, торговле и статусу, поэтому удержать все внутри семьи было вопросом выживания. Ученые выяснили, что элиты долины Чинча решали эту задачу самым прямым способом — заключая браки между родственниками на протяжении как минимум двух поколений.

При совпадении нескольких условий наши глаза способны улавливать излучение в ближнем инфракрасном спектре. Тогда сетчатка начинает работать как нелинейный фотодетектор.

Вначале Reuters опубликовал статью о взаимоотношениях SpaceX и Пентагона, которую миллиардер --- традиционно для его отношений с этим изданием — назвал фейком. Опровергая ее тезисы, он обнародовал информацию, не представленную ранее публично.

Вы попытались написать запрещенную фразу или вас забанили за частые нарушения.

Понятно

Что-то в вашем комментарии показалось подозрительным, поэтому перед публикацией он пройдет модерацию.

Понятно

Из-за нарушений правил сайта на ваш аккаунт были наложены ограничения. Если это ошибка, напишите нам.

Понятно

Наши фильтры обнаружили в ваших действиях признаки накрутки. Отдохните немного и вернитесь к нам позже.

Понятно

Мы скоро изучим заявку и свяжемся с Вами по указанной почте в случае положительного исхода. Спасибо за интерес к проекту.

Понятно

Последние комментарии