Новый системный отладчик находит уязвимости кода за секунды

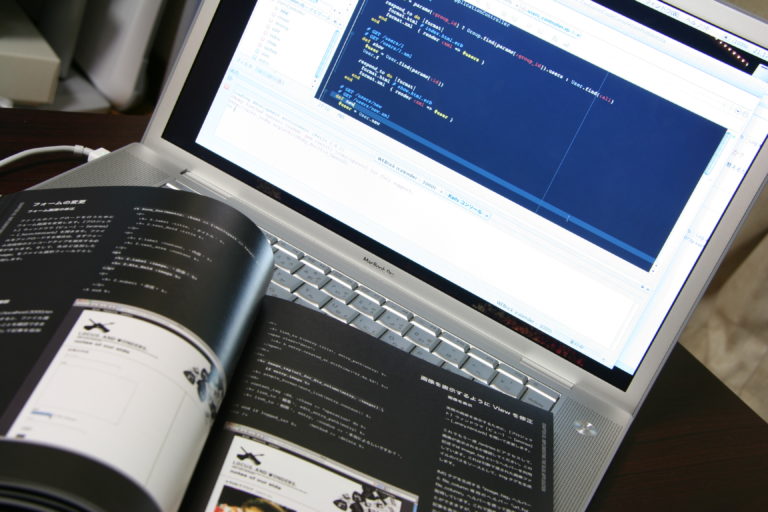

В мае на Международной конференции по программной инженерии, которая будет проходить в техасском Остине и соберет программистов со всего мира, группа разработчиков из Массачусетского технологического института представит новый системный отладчик Space, способную находить уязвимости в программном коде за считанные секунды.

Как пишет TechXplore, в основе системного отладчика лежит метод статического анализа, туманно описанный разработчиками, как «поток информации, проходящий через программу». «Классическим примером этого является процесс абстрактного анализа программы, манипулирующей целыми числами. Вы можете делить целые числа на целые положительные числа, целые отрицательные числа и ноль», – рассказал профессор кафедры электротехники и информатики Массачусетского технологического института (MIT) Дэниел Джексон. Статический анализ позволит оценить каждую операцию программы с точки зрения влияния на признаки целых чисел. «Минус на минус дает плюс и так далее», – пояснил профессор.

Главной проблемой статического анализа является потеря данных в его процессе. Однако, когда речь идет о веб-приложениях, эта проблема становится критической. В качестве площадки для тестирования защитной системы разработчики использовали язык программирования Ruby on Rails. Это открытое программное обеспечение, как раз распространяемое под лицензией MIT. «Все дело в масштабах. Даже если ты написал небольшую программу, она «сидит» наверху здания, построенного из разных библиотек, плагинов и фреймворков. Поэтому, если вы пытаетесь сделать обычный статический анализ в среде, допустим Rails, вы вязнете в этом болоте. В итоге на практике анализ оказывается неосуществим», – сказал Дэниел Джексон.

В своей работе Дэниел Джексон и его ученик Джозеф Ниар, занимающийся разработкой библиотек для Rails, выделили семь разных способов, с помощью которых веб-приложения контролируют доступ к данным. Одни из них доступны всем пользователям, другие – вошедшим в систему, третьи – администраторам и так далее. На основе этих шаблонов была разработана логическая модель, описывающая выполняемые пользователем операции и условия их выполнения. Space автоматически определяет, следует ли программа этой модели. Если нет, то речь идет, скорее всего, об уязвимости.

Системный отладчик будет представлен на Международной конференции по программной инженерии, которая пройдет с 14 по 22 мая в городе Остин, штат Техас.

По самой распространенной версии, в прошлом климат Венеры был похож на земной, а к нынешнему состоянию пришел из-за парникового эффекта. Недавно ученые попытались смоделировать этот процесс и обнаружили, что перегретая венерианская кора даже вместе с вулканами просто не могла испустить в атмосферу такое количество углекислого газа, какое мы наблюдаем в ней сейчас.

Каждый год на месторождениях происходят десятки плановых остановок скважин для ремонта или профилактики. Чтобы во время простоев предотвратить выброс нефти и газа на поверхность, скважины глушат и закачивают в них специальные жидкости, в качестве которых нередко используют обратные эмульсии. Раньше считалось, что они безвредны и легко удаляются, поэтому, когда после глушения проницаемость уменьшалась, это списывали на другие факторы — например, отложение парафинов. Комплексно не изучалось, как именно эти составы влияют на снижение добычи. Ученые Пермского Политеха изучили обратные эмульсии и впервые объяснили, как они влияют на проницаемость горных пород. Проведенное исследование позволяет заранее определить, насколько опасен тот или иной состав и какой способ очистки сработает лучше. Это поможет нефтяным компаниям минимизировать потери добычи и избежать дорогостоящих восстановительных работ.

Обычно тела меньше тысячи километров не могут удержать вокруг себя полноценную газовую оболочку: слишком невелика сила тяжести. Несмотря на это, малая планета (612533) 2002 XV93 — диаметром всего полтысячи километров — во время звездного затмения показала, что у нее атмосфера есть. Как это вышло, пока неясно, хотя у астрономов-первооткрывателей и есть пара гипотез.

Генетика интеллекта сложна и связана с разными психоневрологическими состояниями. Оказалось, то, что повышает эрудицию, может ухудшать способность решать творческие задачи, — и наоборот. Причем паттерны этих связей уникальны для каждого диагноза.

Ученые давно сделали вывод о том, что в поздней Античности монеты перестали представлять собой цену как валюта, однако не было понятно когда именно это произошло. Новое исследование погребения римского воина из бельгийского форта Оденбург показало, в какой момент монеты стали цениться просто весом металла в кошельке.

Релиз довольно неожиданно перенес время образования протонов и нейтронов в более раннее прошлое Вселенной. К сожалению, из его текста осталось неясным научное обоснование таких фундаментальных изменений в космологии. Также он резко передвинул в прошлое и момент возникновения реликтового излучения.

В последнее время пуски с российских северных космодромов осуществляют без предварительного уведомления, чего не было в прошлом. Вероятно, дело в недавно упомянутых главой «Роскосмоса» атаках на Плесецк во время пуска. Сегодняшний запуск обеспечил вывод на орбиту космических аппаратов военного назначения.

Четыре человека, летящие к Луне, столкнулись с целым рядом мелких неприятностей — от низкой температуры в начале работы до поломки мочевыводящей системы туалета на вторые сутки и необходимости взамен пользоваться пакетами. К счастью, пока самые крупные сложности удалось компенсировать. Но все они вместе могут сдвинуть ситуацию к решению, о котором Naked Science уже говорил в нашем видеоподкасте о миссии: не исключено, что при высадке астронавтов на Луне их корабль состыкуют со Starship не на окололунной, а уже на околоземной орбите.

Когда международная экспедиционная группа, исследующая море Уэдделла в Антарктиде на борту ледокола «Поларштерн», попыталась укрыться от шторма, ученые и экипаж судна удивились внезапному появлению острова, не обозначенного ни на одной морской карте.

Вы попытались написать запрещенную фразу или вас забанили за частые нарушения.

Понятно

Что-то в вашем комментарии показалось подозрительным, поэтому перед публикацией он пройдет модерацию.

Понятно

Из-за нарушений правил сайта на ваш аккаунт были наложены ограничения. Если это ошибка, напишите нам.

Понятно

Наши фильтры обнаружили в ваших действиях признаки накрутки. Отдохните немного и вернитесь к нам позже.

Понятно

Мы скоро изучим заявку и свяжемся с Вами по указанной почте в случае положительного исхода. Спасибо за интерес к проекту.

Понятно

Последние комментарии